Observera att samma trivselregler gäller i kommentarstrådarna som i övriga forumet och att brott mot dessa kan leda till avstängning. Kontakta redaktionen om du vill uppmärksamma fel i artikeln eller framföra andra synpunkter.

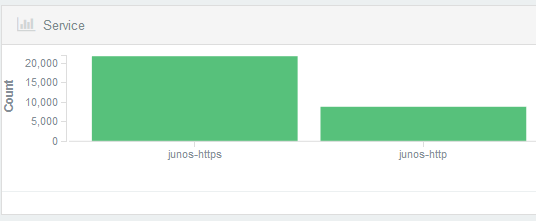

Över hälften av all nättrafik i Chrome säkras via HTTPS

Visa signatur

Visa signatur

"Resistance is futile."

- Georg Ohm

Visa signatur

6800 XT - Ryzen 5900x - 32GB G.Skill 3733mhz - Asus Strix X570-E - Noctua NH-D15

WD SN750 1TB - Samsung 960 Evo - 850 Evo 1TB - 750 Evo

Corsair HX750i - NZXT Phantom 630 - LG S2721DGFA

Razer Deathadder 2013 - HyperX Alloy Core - Sennheiser GSP 350

Senast redigerat

Visa signatur

Desktop: Ryzen 5800X3D || MSI X570S Edge Max Wifi || Sapphire Pulse RX 7900 XTX || Gskill Trident Z 3600 64GB || Kingston KC3000 2TB || Samsung 970 EVO Plus 2TB || Samsung 960 Pro 1TB || Fractal Torrent || Asus PG42UQ 4K OLED

Proxmox server: Ryzen 5900X || Asrock Rack X570D4I-2T || Kingston 64GB ECC || WD Red SN700 1TB || Blandning av WD Red / Seagate Ironwolf för lagring || Fractal Node 304

Visa signatur

There is grandeur in this view of life, with its several powers, having been originally breathed into a few forms or into one; and that whilst this planet has gone cycling on according to the fixed law of gravity, from so simple a beginning endless forms most beautiful and most wonderful have been, and are being, evolved.

Visa signatur

Min spel rigg:FD Define R4|VX 550W|i5 2500K|Corsair LP 4GBX2|Mammabräda P67 Extreme4|GTX 670 windforce|23tum u2312hm

Min gamla/HTPC:AMD 6000+|Ram 2GbX2|Radeon HD5770| XFX 450/nu XFX 550

Mitt bygge: ByggloggFri frakt INET:Fraktfritt sweclockers vid köp över 500kr

#Gilla inlägg som är bra & Använd citera/@"namn" vid snabbt svar

Visa signatur

< :: Intel i9 9900ks@5.0Ghz/Ring@4.5Ghz | 32Gb DDR4@3600Mhz | Geforce RTX 4070 :: >

Visa signatur

There is grandeur in this view of life, with its several powers, having been originally breathed into a few forms or into one; and that whilst this planet has gone cycling on according to the fixed law of gravity, from so simple a beginning endless forms most beautiful and most wonderful have been, and are being, evolved.